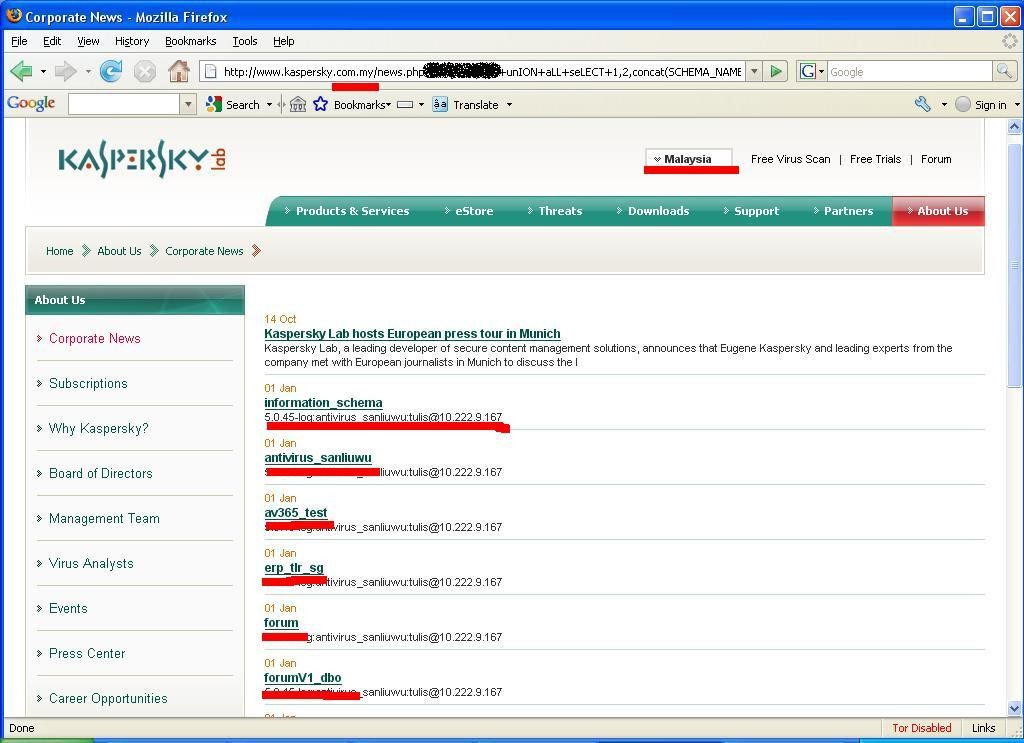

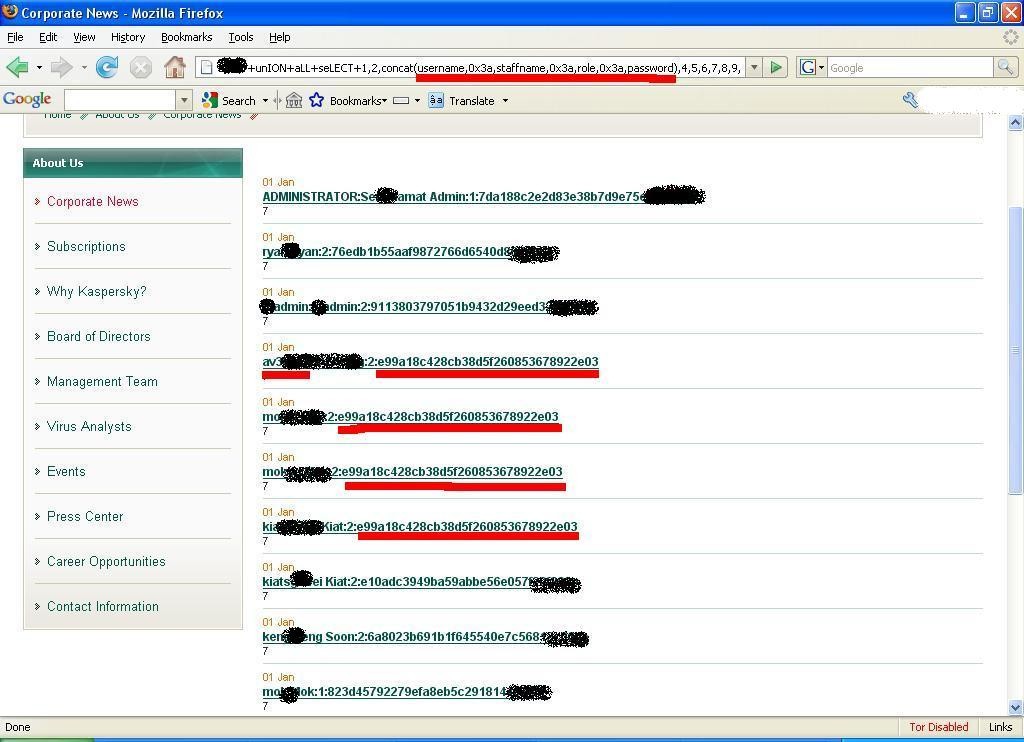

Официальные сайты Лаборатории Касперского в Малайзии и Сингапуре были взломаны хакером из Румынии. Найдя уязвимость, хакер с помощью SQL инъекции получил полный доступ к базе данных, в которой хранилась информация о клиентах, ключи для продуктов и другие ценные данные.

Хакер сам заявил об имеющейся

уязвимости в вебсайтах Kaspersky Lab. Он называет себя "Unu". Этот хакер специализируется на

нахождении уязвимостей в высокопрофильных сайтах, принадлежащих IT компаниям, поставщикам антивирусного программного обеспечения, банкам,

медиа компаниям или публичным организациям.

По иронии судьбы, Unu получил известность в сети Интернет когда взломал сайт поддержки Kaspersky Lab в США, и получил доступ к базе данных клиентов, в феврале 2009 г. После этого инцидента, который получил широкое распространение в СМИ, Kaspersky Lab пригласила известного во всем мире специалиста по безопасности баз данных, Девида Литчфилда, чтобы он провел аудит всех веб-сайтов компании. В этом расследовании, видимо, что-то было упущено, поскольку Unu организовал почти идентичный взлом веб-сайтов в Малайзии и Сингапуре. «Хотя это были два разных домена, базы данных были идентичными, и хранились на одном и том же MySQL сервере», рассказал Unu в своем блоге, имея ввиду, что это неуместно для компании такого уровня.

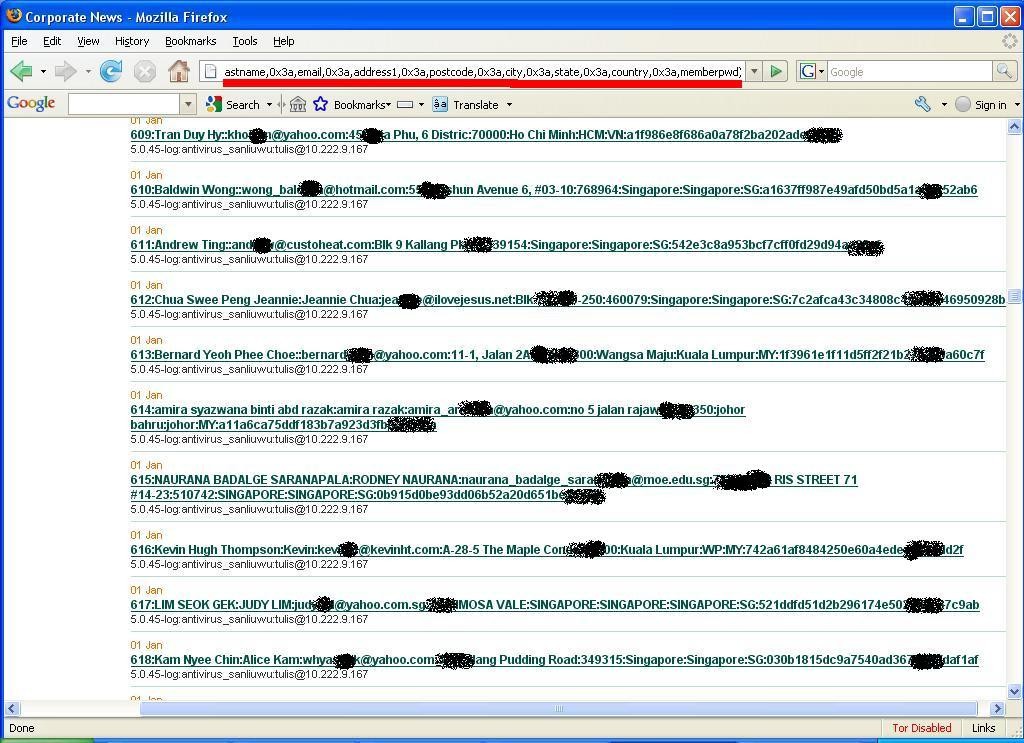

Ценная информация, хранившаяся в

этой базе включала такую информацию о клиентах, как имена, логины, e-mail адреса, домашние адреса, почтовые индексы,

города, страны и зашифрованные пароли. Также Unu получил доступ к почти 13000 ключам активации продуктов Лаборатории

Касперского.

Как бы там ни было, эта атака показала серьезные недочеты в безопасности, которые могут плохо отразиться на копании, которая как раз безопасностью и занимается. К примеру, многие пользователи имели доступ к серверу с любого IP в Интернете. Их зашифрованные пароли, которые могли быть получены через эту уязвимость, могут быть легко расшифрованы, что и показал Unu.

Пароли от аккаунтов

администраторов зашифрованы внутри базы данных. К сожалению, эти пароли тоже

могут быть легко расшифрованы, и один из них «abc123» (это не шутка). Этот пароль использовался на 4 раздельных аккаунта

админов.

Лаборатория Касперского подтвердила этот инцидент: «Да, такая уязвимость существовала, и хакер вышел с нами на связь, прежде чем обнародовать свое открытие. Он рассказал нам об уязвимости, которую он нашел. Эта уязвимость была исправлена, прежде, чем о ней узнала общественность», сказал представитель компании в электронном письме, отправленном редакторам softpedia.com.