На этой неделе сразу два червя, используя передовые технологии социальной инженерии, начали распространяться через Yahoo! Messenger. Будьте бдительны!

Напомним, что в понедельник, 3 мая, пользователи Yahoo! Messenger стали мишенью для опасного червя, который присоединял зараженные компьютеры к бот-сети. Червь получил имя Worm.P2P.Palevo.DP и уже на данный момент BitDefender выпустила бесплатный инструмент для удаления угрозы Anti-Worm.Palevo 1.22. Существуют и другие антивирусные утилиты, которые могут обнаружить и удалить вредоносный код, например, Kaspersky's Virus Removal Tool 2010 и Malwarebytes' Anti-Malware.

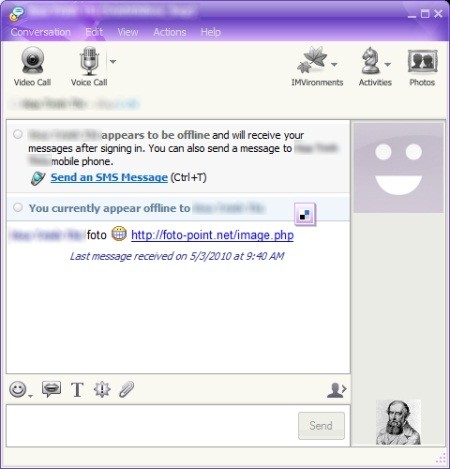

Worm.P2P.Palevo.DP быстро распространялся на Yahoo! Messenger через веб-ссылки на фальшивые образы. По данным вьетнамских исследователей в области безопасности, программа распространялась как YM спам. Вредоносная программа рассылает безобидные ссылки вида http:// [rogue_domain_name] / image.php по всем адресам из списка контактов пользователя, вошедшего в YM на зараженном компьютере. Сообщение, которое приходило на компьютер знакомых и друзей пользователя как невинное предложение посмотреть фотку, расположенную на одном из известных сервисов – Facebook или MySpace. Естественно, открывая такую ссылку, ничего не подозревающий знакомый, загружал на свой компьютер исполняемый файл IMG87654.JPG-www.myspace.com.exe (цифры после IMG могут быть и другими). В системе пользователя червь создавал файл установки и записывал реестр для него в соответствии с [HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run], [HKCU\Software\Microsoft\Windows\CurrentVersion\Run] и [HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\Run]. Три других файла - mdt.sys, mds.sys, winbrd.jpg – создавались вместе с infocard.exe и им присваивалось новое значение в [HKLM \ SYSTEM \ ControlSet001 \ Services \ SharedAccess \ Parameters \ FirewallPolicy \ StandardProfile \ AuthorizedApplications \ List], чтобы создать исключение брандмауэра Windows по умолчанию.

Таким образом злоумышленники получали контроль над компьютером, включая его в состав ботнета, кроме того, этот червь способен перехватывать пароли и другую информацию личного характера, используя в ее своих целях.

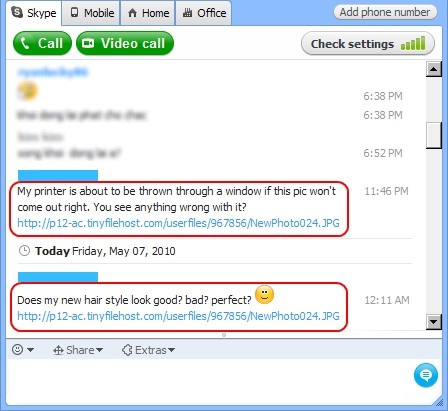

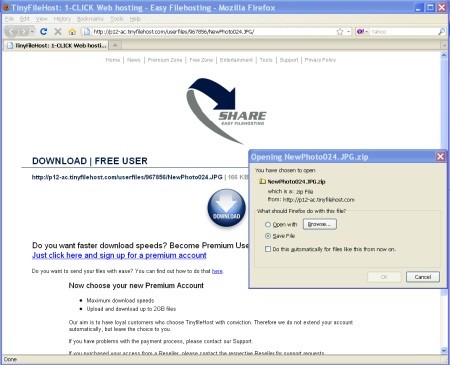

И вот 7 мая появляется новое пугало – червь, ориентированный по пользователей чатов! Под угрозу теперь попадают не только приверженцы Yahoo! Messenger, но и Skype. И на этот раз технология внедрения вирусного ПО, по признанию аналитиков из вьетнамской компании Bkis, специализирующейся на сетевой безопасности, гораздо изощреннее, чем предыдущая. Дело в том, что сообщения, отправляемые через Skype и используемые для привлечения жертвы, выглядят более соблазнительно и варьируются с каждой новой атакой. Они могут выглядеть так: «Посмотри, моя новая прическа в порядке? Плохо? Отлично?» или так: «Я сейчас выкину свой принтер через окно, если он не начнет нормально работать. Может, ты посмотришь, что не так?». При этом адрес и actual .JPG выглядят как настоящие и указывают на реально существующий вебсайт. Если пользователь кликает по ссылке, его браузер немедленно подгружает веб-сайт с Rapidshare-подобным интерфейсом.

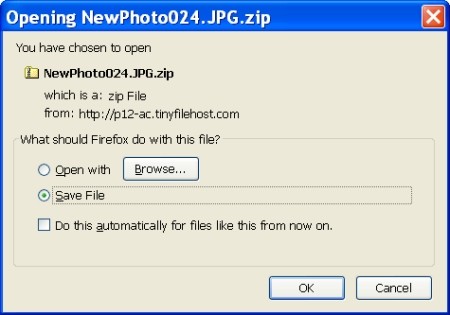

При нажатии кнопки загрузки на странице, пользователю предлагается скачать из архива файл NewPhoto024.JPG.zip., который содержит исполняемый файл .COM MS-DOS, вводящий в заблуждение своим названием NewPhoto024.JPG_www.tinyfilehost.com, который и устанавливает вариант бэкдора Tofsee, Flot или Skyhoo в зависимости от антивирусного программного обеспечения. Bkis указывает на то, что, хотя Skyhoo устанавливает клиент IRC бот-сети, так же как Ymfocard, новый червь гораздо сложнее. Червь:

• автоматически выходит, если на компьютере не установлен Skype или Yahoo! Messenger;

• автоматически отправляет невинные сообщения, содержащие вредоносные URL-адреса, на имена пользователей Skype / Yahoo! Messenger из списка друзей пользователя;

• автоматически вводит вредоносные ссылки в Word и Excel-файлы или в сообщения электронной почты;

• самостоятельно подключается к серверу IRC для получения команд от хакеров;

• блокирует антивирусное программное обеспечение;

• контролирует виртуальную машину и сандбокс

• использует руткит-технологии для маскировки своих файлов и процессов;

• позволяет получить доступ к более чем 700 веб-сайтам;

• автоматически копирует себя вместе с файлом Autorun.inf, заражая подключенные USB-устройства.

Естественно, пользователям Yahoo! Messenger и Skype в данный момент следует быть предельно бдительными, проявлять осторожность, не открывая подобные ссылки, полученные от «друзей». А лучше - обновить антивирусное ПО, установленное на компьютере и затаиться до тех пор, пока не будет написана утилита, устраняющая опасность заражения.